Algumas opções para aumentar a segurança do seu computador Windows não estão disponíveis no aplicativo Configurações. Você pode encontrá-los no Editor de Política de Grupo, desde que esteja usando as edições Windows Pro ou Enterprise. Vejamos vários deles.

Para acessar o Editor de Política de Grupo, pressione Windows+R para abrir a caixa de diálogo Executar. Digitar

gpedit.msc

no texto e clique no botão “OK”.

1 Tempo de bloqueio de tela

Ativar a política de bloqueio de tela bloqueia seu computador após um período especificado de inatividade. Usar o computador depois de bloqueado exigirá autenticação, protegendo seu computador contra acesso não autorizado.

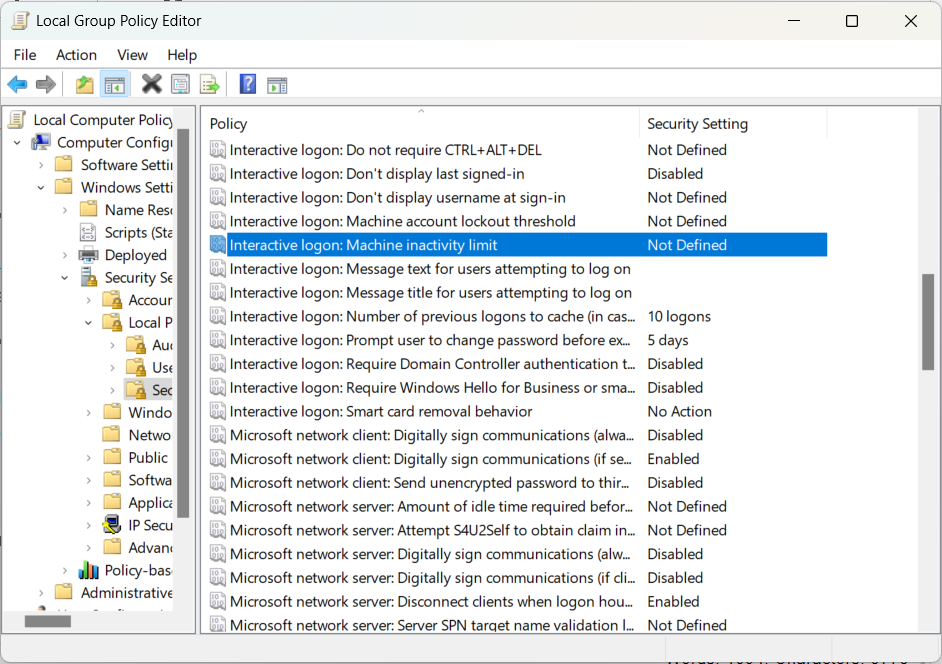

Para encontrar a política de bloqueio de tela no Editor de Política de Grupo, vá para Configuração do Computador > Configurações do Windows > Configurações de Segurança > Políticas Locais > Opções de Segurança. Aqui, edite a política “Logon interativo: Limite de inatividade da máquina”.

Você precisará inserir o número de segundos que devem passar antes que o computador seja bloqueado automaticamente. Você pode escolher um número entre 0 e 599.940.

2 Políticas de senha

As políticas de senha padrão no Windows não são tão rígidas. Por exemplo, os usuários podem usar a mesma senha indefinidamente e não precisam criar senhas complexas. Felizmente, você pode torná-los mais rígidos editando as políticas de segurança corretas.

Para encontrar as políticas de senha no Editor de Política de Grupo, vá para Configuração do Computador > Configurações do Windows > Configurações de Segurança > Políticas de Conta > Política de Senha.

Existem várias políticas de grupo para ajustar aqui. Aqui estão os que eu recomendo mudar:

|

Política de senha |

Descrição |

Valor recomendado |

|---|---|---|

|

Aplicar histórico de senha |

Impede que os usuários repitam senhas. |

24 senhas lembradas |

|

Idade máxima da senha |

Força os usuários a alterarem suas senhas após um determinado número de dias. |

60-90 dias |

|

Idade mínima da senha |

Define o número de dias que um usuário deve esperar antes de poder alterar sua senha desde a última alteração. |

1 dia |

|

Comprimento mínimo da senha |

Define o número mínimo de caracteres que um usuário pode inserir ao criar uma senha para sua conta. |

8 a 12 caracteres |

|

A senha deve atender aos requisitos de complexidade |

A senha deve conter letras maiúsculas, letras minúsculas, números e caracteres especiais para ser válida. |

Habilitado |

3 Limite de bloqueio de conta

Se alguém tentar invadir o perfil de um usuário, poderá tentar adivinhar a senha. Ao definir a política “Limite de bloqueio de conta”, você pode garantir que a conta fique bloqueada por vários minutos antes que o usuário tente fazer login novamente ou até que um administrador a desbloqueie.

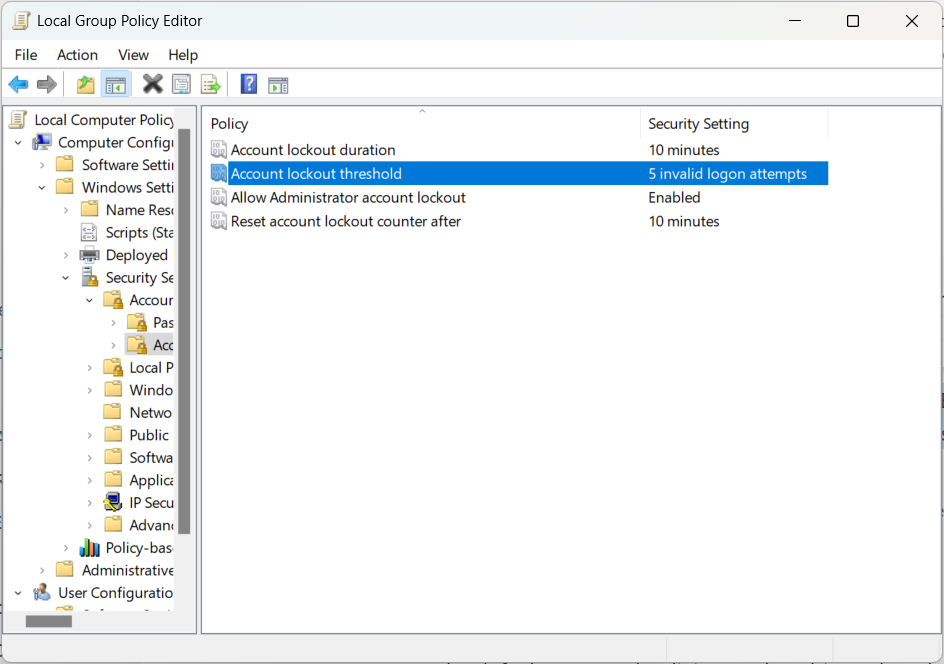

Para encontrar a política “Limite de bloqueio de conta” no Editor de política de grupo, vá para Configuração do computador > Configurações do Windows > Configurações de segurança > Políticas de conta > Política de bloqueio de conta.

Eu recomendo configurá-lo para 3 a 5 tentativas de login antes que o período de bloqueio da conta seja acionado. Isso também ativará a política “Permitir bloqueio de administrador” e definirá as políticas “Duração do bloqueio de conta” e “Redefinir contador de bloqueio de conta após” para 10 minutos. Você pode ajustá-los individualmente se desejar, caso os valores padrão não funcionem para você.

Desativar a mídia removível garante que unidades flash, unidades externas e outros dispositivos de armazenamento não possam ser acessados em seu computador Windows. Isso significa que ninguém pode copiar dados do seu computador ou infectá-lo com software malicioso através desses dispositivos.

Para desabilitar a mídia removível, navegue até Configuração do Computador > Modelos Administrativos > Sistema > Acesso ao Armazenamento Removível. Encontre a política “Todas as classes de armazenamento removível: negar todo o acesso” e ative-a.

Se você quiser configurá-lo para um perfil específico em vez de para todo o computador, faça login nesse perfil e habilite a política nele. Você o encontrará em Configuração do usuário > Modelos administrativos > Sistema > Acesso ao armazenamento removível.

5 Controle de conta de usuário (UAC)

O UAC é um recurso de segurança que impede que usuários sem privilégios administrativos alterem as configurações do sistema. Quando um usuário deseja executar uma ação que requer permissão de administrador, ele receberá um aviso solicitando que a obtenha antes de continuar. Isso garante que ninguém possa fazer alterações importantes sem o consentimento de um administrador.

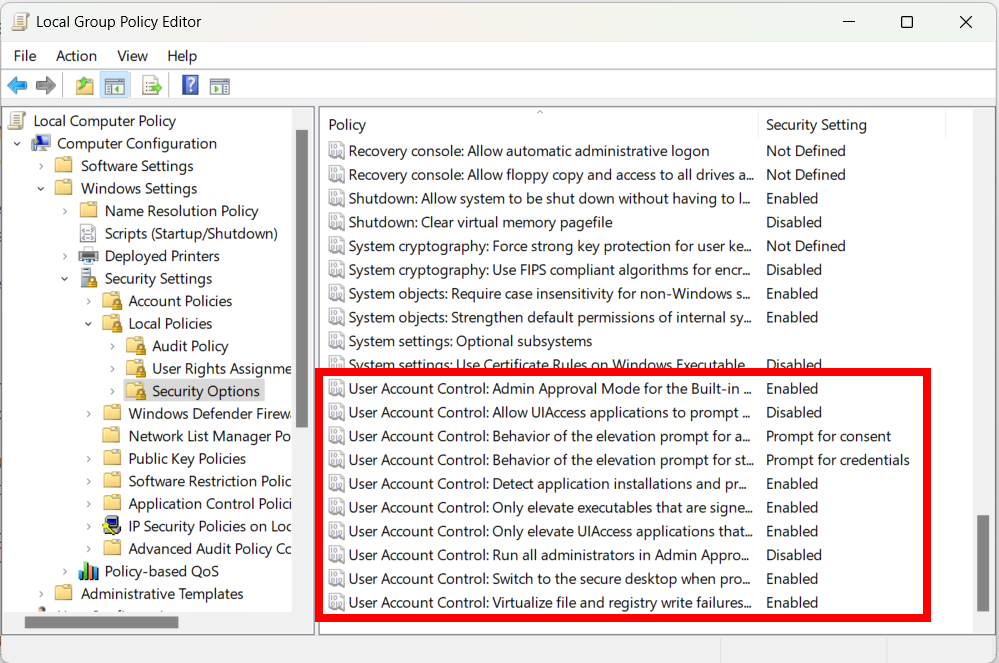

Para acessar as políticas do UAC no Editor de Política de Grupo, vá para Configuração do Computador > Configurações do Windows > Configurações de Segurança > Políticas Locais > Opções de Segurança. Procure políticas que comecem com “Controle de conta de usuário”.

Veja como você deve configurá-lo para tornar seu sistema mais seguro:

|

Política de Grupo UAC |

Contexto |

|---|---|

|

Modo de aprovação de administrador para a conta de administrador integrada |

Habilitado |

|

Comportamento do prompt de elevação para usuários padrão |

Solicitar credenciais |

|

Comportamento do prompt de elevação para administradores no modo de aprovação de administrador |

Solicitação de consentimento |

|

Detectar instalações de aplicativos e solicitar elevação |

Habilitado |

|

Elevar apenas executáveis assinados e validados |

Habilitado |

|

Somente aplicativos Elevate UIAccess instalados em locais seguros |

Habilitado |

|

Mude para a área de trabalho segura ao solicitar elevação |

Habilitado |

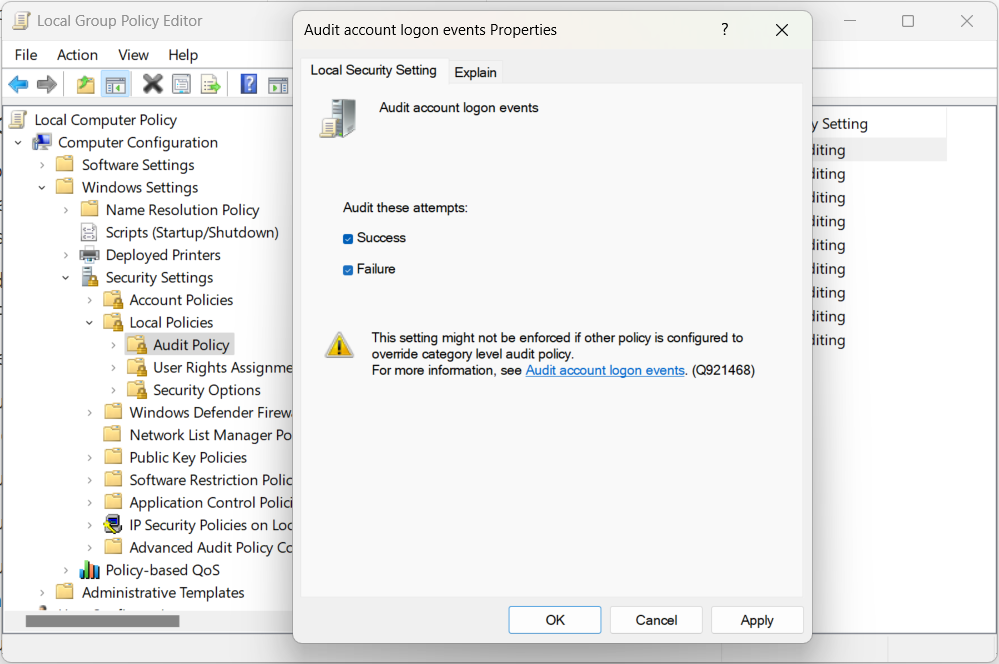

6 Habilitar políticas de auditoria de conta

O Windows permite que você rastreie certas ações relacionadas às contas de usuário em seu sistema. A revisão dos registros permite procurar atividades suspeitas, como tentativas de login malsucedidas, acesso não autorizado, uso indevido de privilégios elevados ou alterações nas configurações da conta.

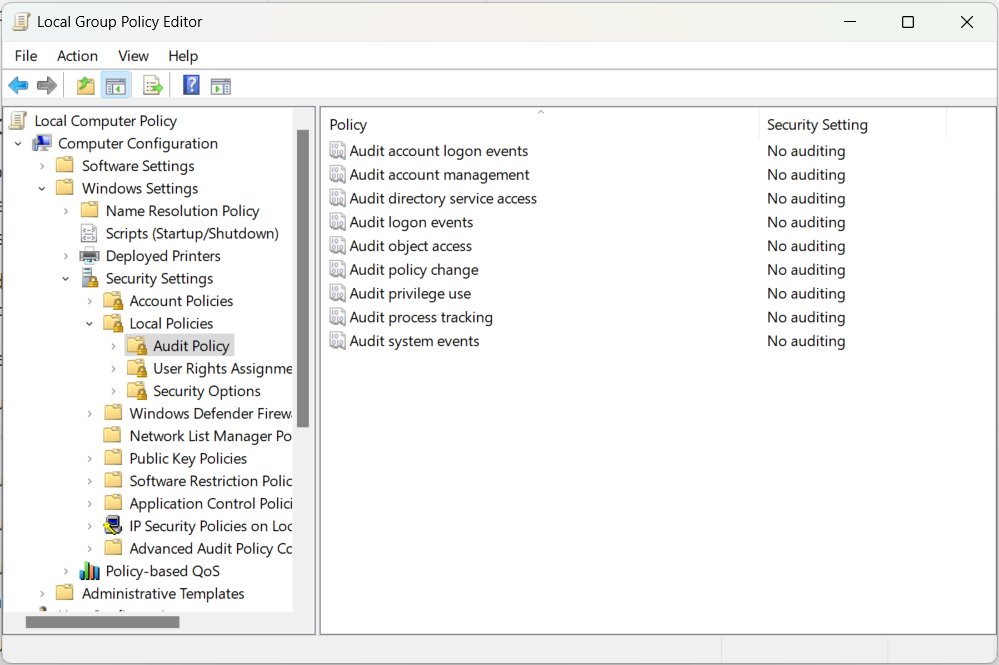

Para encontrar essas políticas no Editor de Política de Grupo, vá para Configuração do Computador > Configurações do Windows > Configurações de Segurança > Políticas Locais > Política de Auditoria.

Aqui, edite as seguintes políticas marcando as caixas de seleção “Sucesso” e “Falha”:

- Eventos de logon da conta de auditoria: rastreie contas quando alguém tenta fazer login em uma conta específica.

- Gerenciamento de contas de auditoria: rastreie quando alguém cria, exclui ou modifica uma conta de usuário.

- Eventos de logon de auditoria: rastreie tentativas de login e logoff no computador.

- Acesso ao objeto de auditoria: registra instâncias em que um usuário acessa arquivos, pastas e entradas de registro específicos.

- Mudança na política de auditoria: acompanhe as alterações feitas nas políticas de grupo e de segurança.

- Uso de privilégio de auditoria: monitore quando um usuário faz uso indevido de privilégios administrativos.

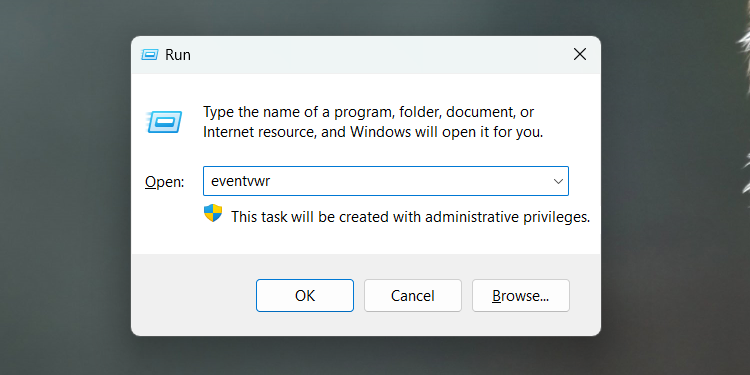

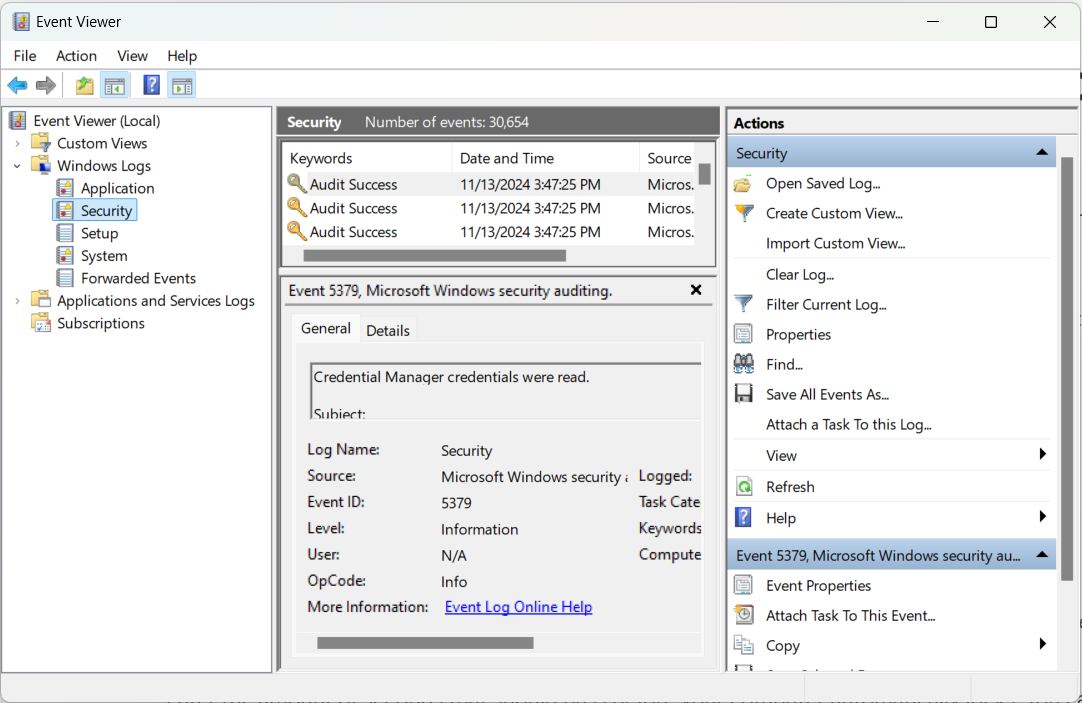

Você pode encontrar a trilha de auditoria dessas políticas no Visualizador de Eventos. Para abri-lo, pressione Windows+R para abrir o Windows Run. Digitar eventovwr na caixa de texto e clique no botão “OK”.

Em seguida, selecione Visualizador de Eventos > Logs do Windows > Segurança para localizar os logs criados para as políticas de auditoria.

Combine essas edições de política de grupo com outras configurações de segurança do Windows para tornar seu computador o mais seguro possível. Você pode aplicar essas dicas seja você um administrador de TI em uma empresa ou alguém cujo computador é usado por outras pessoas em casa.

É melhor fazer todo o possível para proteger seus dados pessoais. Isso inclui a desativação de recursos como prompt de comando e histórico da área de transferência. A segurança do seu computador está em suas mãos.